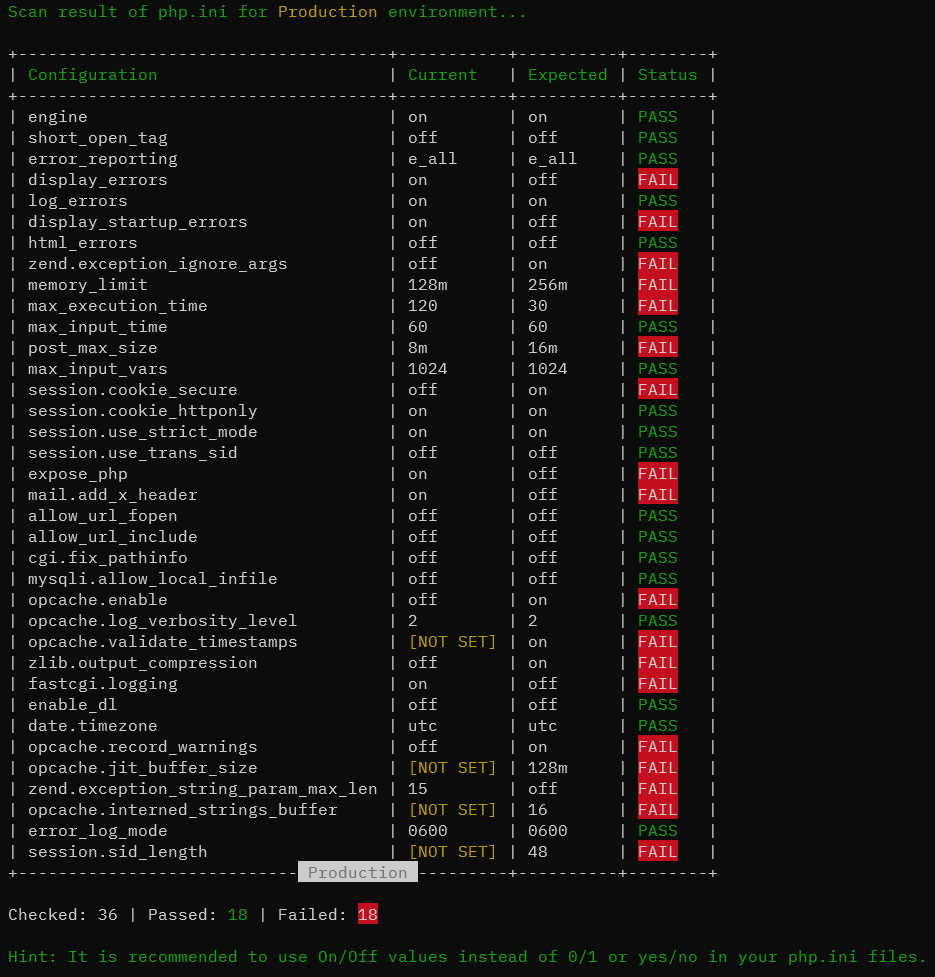

یک ابزار کوچک اما قدرتمند که می تونه کار چک کردن تنظیمات php.ini برای محیط های Production و Development خیلی ساده کنه: PHP Ini Scanner

قطعاً براتون پیش اومده که بعد از نصب PHP یا انتقال یک پروژه به سرور جدید، با مشکلاتی مثل نمایش خطا ها، تنظیمات حافظه و مسائل امنیتی مواجه شدید... بررسی دستی php.ini هم وقت گیره و هم احتمال اشتباه داره!

ابزار PHP INI Scanner برای حل این مشکل ساخته شده: یک ابزار خط فرمان سبک که تنظیمات php.ini شما رو با استانداردهای محیط توسعه (Development) یا محیط واقعی (Production) بررسی می کنه.

ویژگی ها

- پشتیبانی از PHP 7.4 تا 8.5

- دو حالت بررسی Development و Production

- دریافت فایل php.ini از کاربر یا تشخیص خودکار فایل php.ini سیستم

- خروجی رنگی و خوانا در ترمینال!

- پشتیبانی از ویندوز و گنولینوکس

- نصب سریع با Composer

- متن باز و تحت پروانه GPL-3.0

پیشنیازها

- PHP 7.4 - 8.*

- Composer >= 2

نصب

بکمک ابزار Composer:

# نصب بصورت سراسری در کل سیستم(کاربر جاری)

composer global require yousha/php-ini-scanner

# یا نصب در هر پروژه

composer require yousha/php-ini-scanner

استفاده

# بررسی برای محیط پروکشن

php ./vendor/bin/php-ini-scanner scan -p -i /path/to/php.ini

# بررسی برای محیط توسعه

php ./vendor/bin/php-ini-scanner scan -d

# یا مشخص کردن مسیر فایل خاص

php ./vendor/bin/php-ini-scanner scan -p -i "C:\Programs\PHP\php.ini

تصویر

آدرس مخزن پروژه: github.com/yousha/php-ini-scanner